Zero Days, yapımda Alex Gibney’nin imzasını taşıyan 2016 yılında yayınlanmış ve temel olarak 2010 yılında İran’ın uranyum santrifüjlerine etki ettiği keşfedilen kötü amaçlı yazılım Stuxnet’in perde arkasını anlatan bir Amerikan belgesel filmidir. Belgeselin en çarpıcı özelliği ise bizlerin sadece sanal dünyayı hedefleyen kötü yazılımlar olarak gördüğümüz virüslerin aslında fiziksel dünyada da ne kadar etkili olabileceğini ve bu durumdan kimin sorumlu olacağı sorununu gözler önüne sermesidir. Belgeseli izlerken gelecekte de uluslararası boyuttaki olası bir siber savaşın ne denli sonuçlar doğurabileceği akıllara gelmektedir.

Zero Days, yapımda Alex Gibney’nin imzasını taşıyan 2016 yılında yayınlanmış ve temel olarak 2010 yılında İran’ın uranyum santrifüjlerine etki ettiği keşfedilen kötü amaçlı yazılım Stuxnet’in perde arkasını anlatan bir Amerikan belgesel filmidir. Belgeselin en çarpıcı özelliği ise bizlerin sadece sanal dünyayı hedefleyen kötü yazılımlar olarak gördüğümüz virüslerin aslında fiziksel dünyada da ne kadar etkili olabileceğini ve bu durumdan kimin sorumlu olacağı sorununu gözler önüne sermesidir. Belgeseli izlerken gelecekte de uluslararası boyuttaki olası bir siber savaşın ne denli sonuçlar doğurabileceği akıllara gelmektedir.

Belgesel 29 Kasım 2010’daki İran için çalışan iki nükleer bilimcinin gizemli bir suikast sonucu öldürülmesiyle başlıyor. Ardından Alex Gibney’nin ABD’li yetkilerle yaptığı röportajlara geçiliyor ve orada hiçbir yetkilinin Stuxnet ile ilgili sorulara cevap vermemesi dikkat çekiyor. Öyle ki bir yetkili daha sorular başlamadan “Bilmiyorum, bilseydim de konuşmazdım.” şeklinde cevap veriyor. Bu durumun ABD’deki 11 Eylül sonrası paranoyanın ve güvenlik önlemlerinin bir sonucu olduğu düşünülmektedir. Kaldı ki belgeselin çekildiği dönemki ABD Başkanı Obama’nın hükümet gizliliğine verdiği önemin de Stuxnet saldırısı bitmesine rağmen yetkililerin açık açık konuşamamasında etkili olduğu söylenebilir. ABD’li yetkililerden cevap alamayan Gibney rotasını virüsün ilk fark edildiği yer olan Belarus’a çeviriyor. Bu virüsü ilk fark eden yetkili şimdiye kadarki virüslerin hiçbirinde böyle bir “sıfır gün” olmadığından bahsediyor. Zaten belgesel de ismini “sıfır gün istismarı” anlamına gelen “zero days” kavramından almaktadır. Bu sıfır gün saldırıları, saldırıyı düzenleyen dışında kimsenin bilmediği şeyler içermektedir ve istediği her yere yayılabildiği için ciddi saldırılardır. Siber saldırılarda fail kavramı önümüze üç şekilde çıkmaktadır. Bunlardan ilki yasadışı kazanç peşinde olan siber suçlulardır ve bunlar genelde geleneksel amaçlar güderler. İkincisi protesto veya eğlenme amaçlı saldırı yapan hacktivistlerdir. Üçüncüsü ise istihbarat veya sabotaj amaçlı saldırı yapan ulus devletlerdir. İşte Stuxnet’in teknik özellikleri bizim bu saldırıyı yapanın hangi tür fail olduğuna karar vermemize yardımcı oluyor. Stuxnet “sıfır gün istismarı” dediğimiz ciddi saldırılardan tam tamına dört tane içeriyordu ve bu alışılmışın dışında bir durumdu. Çünkü sıfır gün istismarının maliyeti oldukça fazlaydı. Ayrıca Stuxnet o kadar karmaşık tasarlanmıştı ki yazılımcıların anlamaları zaman aldı ve bu karmaşık yapıda tek bir hata bile yoktu. En önemlisi Stuxnet virüsünün oldukça spesifik bir hedefi vardı. Ayrıca bu virüsün bir sona erme tarihi vardı. Bu saldırı geleneksel saldırı gruplarının veya sıradan hacktivist grubunun yapabileceği bir şey değildi. O halde kim yapmıştı? Tek bir seçenek kalıyordu: Bir veya daha fazla ulus devlet. Ancak hiçbir ulus devlet halihazırda bir düzenleme bulunmadığı ve sonunun nereye varacağını bilmediği için bunun sorumluluğunu almıyordu. Tehlike ne kadar teknolojik olarak görünse de kinetik dünyaya yansıması fazlasıyla politikti.

ABD’nin Irak’ı işgalinin ardından Kuveyt’i de işgal etmesi İran’ı nükleer silahlanmaya itmişti. ABD başkanı Bush nükleer silahlanmaya giden bir İran ve İran’ı bombalama tehdidinde bulunan bir İsrail’in arasında kalmıştı. İsrail’in herhangi bir savaşa girmesinin ABD’yi de bu savaşın içine çekeceğinin farkındaydı. İşte bu noktada üçüncü bir ihtimal belirdi: İran’ın nükleer silahlanmasını baltalayacak NSA, CIA, Savunma Bakanlığı ve Mossad’ın içinde olacağı bir siber savaş. Stuxnet’in spesifik hedefi İran’ın uranyum santrifüjlerine bağlı olan bir cihazdı. Bu virüs sayesinde santrifüjler düzgün çalışmayacak hatta boruların patlaması bile gündeme gelebilecekti. Belgeselde bunu görmek için Stuxnet virüsü bulaştırılan bir bilgisayarla yapılan balon deneyi sonucu balonun patlaması ise kötü bir yazılımın fiziksel ekipmanı etkileyerek fiziksel zarar verebileceğinin çarpıcı bir örneği olmuştur. Siber savaşlardaki faili kanıtlayamama sorunu burada da ortaya çıkmış ve bu saldırıyı ABD veya İsrail’in yaptığı hiçbir zaman tam anlamıyla kanıtlanamamıştır.

Belgeselde haliyle hiçbir Amerikalı veya İsrailli bilim insanı açık bir şekilde konuşmuyor. Ancak Gibney bu siber silahların yeni ve çok riskli silahlar olduğunu söyleyen ve bu nedenle konuşan bir grup NSA çalışanı buluyor ve onların dediklerini canlandıran bir oyuncuyla bize bunu aktarıyor. Gibney’in kaynaklarının çoğu tek bir fikirde toplanmaktadır o da şudur ki artık gizlilik sona ermelidir. Belgeselde NSA’yı temsil eden oyuncu da “Bunun hakkında konuşmalıyız.” diyerek bunu belirtmektedir. Belgeselde de belirtildiği üzere 19. yüzyılda sadece ordu ve donanma vardı. 20. yüzyılda buna savaşın üçüncü boyutu olarak hava kuvvetleri de eklendi. Şimdi ise 21. yüzyılda savaşın dördüncü boyutu olarak siber ordular eklendi. Ama siber orduların diğerlerinden önemli farkları vardı. Bunlardan ilki, menzilinin sınırsız olmasıyken ikincisi hızının çok yüksek oluşu, üçüncüsü ve belki de en önemlisi ise ardında çok az iz bırakmasıydı. Bu noktada süper güçlerin savaşa bakış açısını acilen değiştirmesi gerekmekteydi. Biyolojik, kimyasal ve nükleer silahların da düzenlenmesi zor görünse de sonunda anlaşmaya varıldığı görüldü. Aynı şeyin siber silahlar için de yapılması gerekmektedir. Çünkü siber silahların maliyetleri çok büyük olmasa da doğurduğu sonuçlar ve etkiler yeterince büyüktür. Ayrıca siber silahların maliyetinin diğer silahlardan düşük olması saldırılan ülkenin size hemen karşılık verebileceği anlamına gelmektedir. Hatta orada olan bir kodu tekrar kullanan birinin ABD ya da İsrail kadar güçlü kaynaklara sahip olması da gerekmemektedir.

İsrail’in virüsü daha agresif bir hale getirerek yayması üzerine durum daha farklı bir boyut aldı. Stuxnet fark edildi. Bu siber saldırı İran’ın santrifüjlerinin çoğunu etkilese de pek de başarılı sayılmazdı. Çünkü İran bunun üzerine bir siber ordu yaratmanın yanında nükleer programını da güçlendirerek santrifüj sayısını oldukça arttırdı. Virüsün kaynağının ABD olduğu tahmin ediliyordu. Birkaç ABD bankasını hedef alan siber saldırılar gerçekleştirerek onlara “Biz de bunu yapabiliriz” mesajı vermiş oldular. Bu durumda akıllara uluslararası hukuk kurallarından kuvvet kullanma yasağı ve bunun istisnalarından meşru müdafaa hakkı gelmektedir. Ancak siber saldırıların kuvvet kullanımı kapsamına girip girmediği ve şartları hala tartışmalı olup farklı görüşler bulunmaktadır. Bu halde meşru müdafaa hakkından da bahsedilememektedir. Kaldı ki ortada tam anlamıyla kanıtlanan bir fail bulmak da çok zor olduğu için bu konudaki tartışmalar devam etmektedir. Ancak konumlar farklı olsaydı ve bu denli büyük bir siber saldırı ABD’ye yapılmış olsaydı şüphesiz ABD bunu bir siber savaş eylemi olarak kabul edecekti.

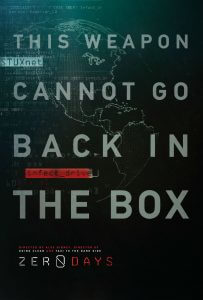

Belgeselin sonunda NSA görevlisi bu saldırının çok küçük bir örnek olduğunu ve daha yıkıcı projelerin bulunduğunu söyleyerek siber savaş kavramının boyutlarını tekrar düşündürmüştür. Demiryolları, elektrik şebekeleri, gaz boru hatları gibi kritik altyapılara müdahale edebilecek bir siber saldırının birçok insanın ölümüyle sonuçlanacağı açıktır. Sonuç olarak Stuxnet’i yapmak/yaymak bir başlangıçtı ve etkileri tüm dünyayı sardı. Hatta bir noktada Ulusal Güvenlik Bakanlığı kendi vatandaşını ABD’nin yaydığı virüsten korumak zorunda kaldı. Çünkü Stuxnet’i yaydıktan sonra geri dönüş yoktu. Bu silah artık kutuya geri dönemezdi.

Nida Oral

Siber Güvenlik Çalışmaları Staj Programı